حمله فیشینگ و تکامل آن در طول زمان

|

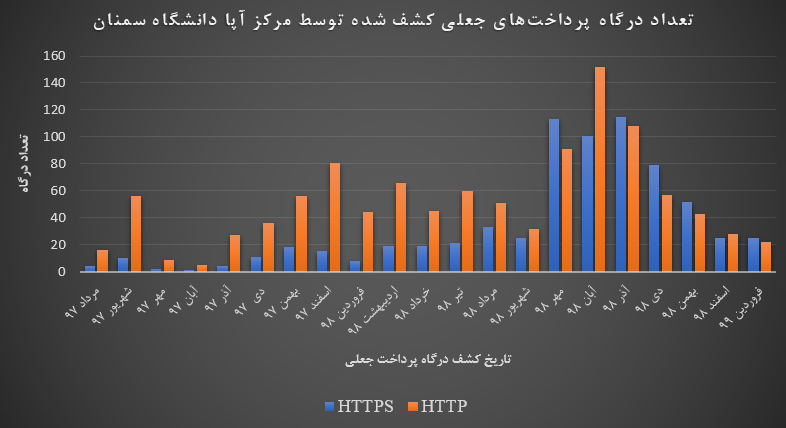

فیشینگ راهی است که تبهکاران، اطلاعات حساسی نظیر نام کاربری، رمز عبور، شماره 16 رقمی کارت عابر بانک، رمز دوم و CVV2 را از طریق مهندسی اجتماعی و جعل کردن صفحات اینترنتی به سرقت میبرند. کلاهبرداری فیشینگ از راههای مختلفی نظیر ارسال ایمیل، پیامک و یا ایجاد صفحاتی مشابه صفحات اصلی سایتها و درگاههای پرداخت بانکی صورت میپذیرد و قربانیان به صورت مستقیم اطلاعات حساس و محرمانه خود را در وب سایتهای جعلی که در ظاهر کاملا شبیه وب سایتهای قانونی میباشد وارد مینمایند. فیشینگ یکی از تکنیکهای مهندسی اجتماعی برای فریب کاربران میباشد و کلاهبرداران از هویت اشخاص یا وبسایتها برای انجام عملیات مجرمانه خود استفاده میکنند. مرکز آپا دانشگاه سمنان با طراحی و پیادهسازی افزونه ضد فیشینگ درگاههای بانکی اقدام به شناسایی درگاههای بانکی جعلی نموده است. این افزونه که از طریق آدرس antiphish.cert.ir در دسترس میباشد؛ با هدف شناسایی و آگاه ساختن کاربر از درگاههای جعلی پرداخت اینترنتی ساخته شده است و برای مرورگرهای فایرفاکس، کروم و یاندکس دسکتاپ و مرورگرهای فایرفاکس و یاندکس موبایل قابل دسترس است. شکل ۱ تعداد درگاه پرداختهای جعلی کشف شده توسط مرکز آپا دانشگاه سمنان را از مرداد ۱۳۹۷ تا فروردین ۱۳۹۹ به تفکیک پروتکلهای HTTP و HTTPS نشان میدهد. |

|

|

شکل 1 تعداد درگاه پرداختهای جعلی کشف شده توسط مرکز آپا دانشگاه سمنان |

|

در ابتدا گفته میشد که اگر وبسایتی گواهینامه SSL دریافت نموده و از پروتکل HTTPS برای انتقال اطلاعات استفاده نماید قابل اعتماد است. به عبارت دیگر بیان میشد که اگر کاربر در کنار نوار آدرس مرورگر خود علامت قفل سبز رنگ را مشاهده کرد (شکل ۲) میتواند به درگاه پرداخت اعتماد کرده و اطلاعات کارت بانکی خود را وارد نماید. |

|

|

شکل 2 نمونهای از یک وبسایت که از پروتکل HTTPS برای انتقال اطلاعات استفاده مینماید |

|

جا افتادن این امر که درگاههای دارای گواهینامه SSL قابل اعتمادند در جامعه سبب شده است تا تبهکاران به این سمت هدایت شوند که درگاههای پرداخت جعلی با پروتکل HTTPS را طراحی کرده و از این طریق راحتتر کاربران را فریب دهند. شکل ۳ درصد درگاه پرداختهای جعلی HTTPS کشف شده توسط مرکز آپا دانشگاه سمنان را از مرداد ۱۳۹۷ تا فروردین ۱۳۹۹ نشان میدهد. همانطور که در این شکل مشاهده میشود درصد درگاه پرداختهای جعلی HTTPS از ۲۰ درصد در مرداد ۱۳۹۷ به ۱۹/۵۳ درصد در فروردین ۱۳۹۹ رسیده است. خط قرمز در این نمودار خط روند[1] نمودار را نشان میدهد که معادله آن است. شیب این نمودار مثبت بوده و روند رو به رشد درصد درگاه پرداختهای HTTPS را نشان میدهد. از دی ماه سال ۱۳۹۸ و به دستور بانک مرکزی جمهوری اسلامی ایران استفاده از رمز پویا (رمز یکبار مصرف) برای انجام تراکنشهای بانکی و پرداختهای آنلاین اجباری شد. با اجباری شدن استفاده از رمز پویا بسیاری از نگرانیها برطرف شد و به نظر میرسید که برای همیشه جلوی حملات فیشینگ گرفته شده است. اما با گذشت زمانی اندک باز هم تبهکاران راه جدیدی برای به سرقت بردن رمز یکبار مصرف کارت بانکی کاربران پیدا کردند. در این روش فرد مهاجم ابتدا یک درگاه پرداخت جعلی مشابه درگاههای پرداخت بانکی متداول طراحی میکند و اقدام به دریافت اطلاعات کارت بانکی قربانی مینماید و همزمان این اطلاعات را با استفاده از فناوری AJAX[2] به وبسرور مورد نظرش ارسال میکند (AJAX فناوری است که به کاربر اجازه میدهد بدون بارگذاری مجدد صفحه دادههایی را به وبسرور ارسال کند تا در آنجا پردازش شود). پس از آن مهاجم درخواست دریافت رمز پویا را با استفاده از اطلاعات کارت بانکی کاربر به بانک مربوطه ارسال مینماید. بانک، رمز پویا را برای قربانی پیامک میکند. مهاجم از کاربر درخواست میکند تا رمز پویا را در فرم وارد نماید. در این حالت مهاجم تمامی اطلاعات کارت بانکی کاربر را در اختیار دارد و رمز پویا را نیز از وی دریافت کرده است. حال مهاجم تقریباً دو دقیقه فرصت دارد تا از این اطلاعات استفاده کرده و یک تراکنش بانکی واقعی با مبلغ دلخواهش را انجام دهد. واضح است که مهاجم میتواند با نوشتن اسکریپتی این کار را به طور خودکار انجام دهد.

|

|

| شکل 3 درصد درگاه پرداختهای جعلی HTTPS کشف شده توسط مرکز آپا دانشگاه سمنان |

| با توجه به توضیحات فوق استفاده از رمز پویا اگرچه تا حدی امنیت را بالا میبرد اما نمیتواند جلوی حمله فیشینگ را بگیرد. به نظر میرسد تنها راهی که میتواند به کاربر اثبات کند درگاه پرداخت بانکی جعلی نیست بررسی نوار آدرس مرورگر و آدرس درگاه پرداخت است. اما متاسفانه کاربران معمولاً آدرس درگاه پرداخت را بررسی نمیکنند و با مشاهده صفحهای مشابه درگاههایی که تا به حال دیدهاند به آن اعتماد میکنند. در نتیجه همچنان بهترین راه برای جلوگیری از حملات فیشینگ استفاده از ابزاری است که بتواند درگاه پرداخت جعلی را به طور خودکار تشخیص داده و به کاربر در این رابطه هشدار دهد. افزونه ضد فیشینگ درگاههای بانکی طراحی شده توسط مرکز آپا دانشگاه سمنان ابزاری است که به طور خودکار اقدام به شناسایی درگاههای بانکی جعلی میکند. طبق آنچه در بالا توضیح داده شد با وجود اجباری شدن استفاده از رمز پویا برای انجام تراکنشهای بانکی و پرداختهای آنلاین همچنان بهترین ابزار برای آگاهسازی کاربران و مقابله با حملات فیشینگ، افزونه ضد فیشینگ درگاههای بانکی مرکز آپا دانشگاه سمنان است. |

|

[1] Trendline [2] Asynchronous JavaScript And XML |