هشدار: آسیبپذیری بحرانی در vCenter Server

یک آسیبپذیری بحرانی در سرویس VMware Directory Service (vmdir) وجود دارد که باعث نشت اطلاعات حساس میشود.

هشدار: آسیبپذیری بحرانی در vCenter Server

یک آسیبپذیری بحرانی در سرویس VMware Directory Service (vmdir) وجود دارد که باعث نشت اطلاعات حساس میشود. این آسیبپذیری دارای شناسه CVE-2020-3952 است و امتیاز CVSSv3 آن برابر 10 یعنی بالاترین مقدار ممکن میباشد. به منظور رفع این آسیبپذیری، برای vCenter بهروزرسانی منتشر شده است. |

||||||||||||||||||||

|

||||||||||||||||||||

|

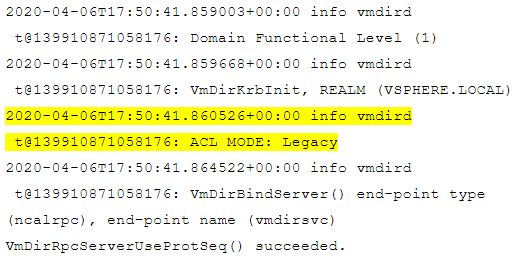

سرویس vmdir یک سرویس دایرکتوری است که مورد استفاده single sign-on در vCenter است. این سرویس بخشی از Platform Services Controller (PSC) است که به همراه vCenter Server عرضه میشود. نسخههای آسیبپذیر این سرویس، کنترلهای دسترسی را به درستی پیادهسازی نمیکنند. فرد بدخواهی که از طریق شبکه به vmdir آسیبپذیر دسترسی دارد، میتواند اطلاعات بسیار حساسی را از آن استخراج کند. سپس این اطلاعات میتواند برای نفوذ به vCenter Server یا سایر سرویسهای وابسته به vmdir مورد استفاده قرار بگیرد. نسخههای آسیبپذیر vCenter Server 6.7 (به همراه Platform Service Controller خارجی یا توکار) نسخههای ماقبل 6.7u3f در معرض این آسیبپذیری قرار دارند، البته تنها در صورتی که از نسخه 6.0 یا 6.5 ارتقاء یافته باشند. در صورتی که از ابتدا نسخه 6.7 نصب شده باشد، آسیبپذیری وجود ندارد. نصبهایی که تحت تأثیر این آسیبپذیری قرار دارند، هنگام شروع سرویس vmdir مدخلی در فایل لاگ ایجاد میکنند که شامل عبارت ACL MODE: Legacy است. این فایل در مسیر زیر قرار دارد:

/var/log/vmware/vmdird/vmdird-syslog.log

%ALLUSERSPROFILE%\VMWare\vCenterServer\logs\vmdird\vmdir.log مثال:

|

||||||||||||||||||||

|

||||||||||||||||||||

|

البته از آنجا که این خط تنها در هنگام شروع به کار vmdir نوشته میشود، ممکن است پس از مدتی پاک شود. راه حل برای رفع آسیبپذیری، vCenter Server را طبق جدول زیر بهروزرسانی کنید.

منبع: https://www.vmware.com/security/advisories/VMSA-2020-0006.html |