نقصی که باعث نفوذ به اکانتهای Azure Microsoft میشود

OAuth2 چیست؟ OAuth2 پروتکلی است که به اپلیکیشنهای شخص ثالث اجازه میدهد به یکی از اکانتهای شما (مثلا اکانت فیسبوک یا مایکروسافت) دسترسی داشته باشند، بدون اینکه لازم باشد پسورد اکانتتان را به این اپلیکیشنها بدهید.

|

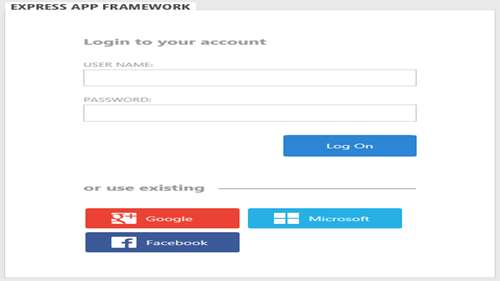

OAuth2 چیست؟ OAuth2 پروتکلی است که به اپلیکیشنهای شخص ثالث اجازه میدهد به یکی از اکانتهای شما (مثلا اکانت فیسبوک یا مایکروسافت) دسترسی داشته باشند، بدون اینکه لازم باشد پسورد اکانتتان را به این اپلیکیشنها بدهید. در ضمن نیازی نیست اپلیکیشن به اکانت شما دسترسی کامل داشته باشد. مثلا ممکن است اپلیکیشن بتواند لیست دوستان شما در فیسبوک را ببیند اما نتواند از طرف شما به کسی درخواست دوستی بفرستد. فرض کنید میخواهید به Example.com اجازه دهید تا به اکانت مایکروسافت شما دسترسی داشته باشد. برای این کار در هنگام ورود، روی دکمه Microsoft کلیک میکنید در این هنگام یک درخواست HTTP GET به سرور مایکروسافت فرستاده میشود که حاوی پارامترهای زیر است: client_id: شناسهای که نشان میدهد اپ مورد نظر، Example.com است. redirect_uri: آدرسی در دامنه Example که مایکروسافت، توکن احراز هویت را به آن میفرستد. مایکروسافت باید تشخیص دهد که چه URLهایی مورد اطمینان هستند و در صورتی که redirect_uri مورد اطمینان نبود، از ارسال توکن به آن خودداری کند. |

|

مشکل Azure چیست؟ Microsoft Azure بعضی URLها را به طور ضمنی مورد اطمینان میداند و آنها را در لیست سفید قرار داده است، اما این URLها در پنل Azure دیده نمیشوند. بعضی از این URLها توسط مایکروسافت ثبت نشدهاند، بنابراین یک هکر میتواند آنها را برای خود ثبت کند و در نتیجه توکنهای OAuth را به سمت دامنه تحت اختیار خودش انتقال دهد. هکر میتواند یک لینک مخرب ایجاد کرده و با ترفندهای مهندسی اجتماعی، قربانی را به کلیک کردن روی آن تشویق کند. محققان سایبرآرک سه اپلیکیشن را پیدا کردند که دارای چنین ویژگیای بودند: Portfolios ،O365 Secure Score و Microsoft Trust Service. سخنگوی مایکروسافت اظهار میدارد: «ما مشکل مربوط به اپلیکیشنهای نامبرده در گزارش [سایبرآرک] را در ماه نوامبر برطرف کردهایم و کاربران مورد حفاظت هستند.» با این وجود ممکن است اپلیکیشنهای آسیبپذیر دیگری در محیط Azure شما وجود داشته باشند که به URLهای آسیبپذیر اعتماد کنند. بنابراین بهتر است اپلیکیشنهای مختلف محیط Azure خود را بررسی کنید. محققان، این آسیبپذیری را black.direct نامگذاری کردهاند و وبسایتی با همین نام نیز راهاندازی کردهاند. در این سایت ابزاری قرار دارد که به کمک آن میتوانید آسیبپذیر بودن اپلیکیشنهای خود را بررسی کنید. منبع: cyberark سایر منابع: black.direct ، |