محققان سایبری دروغین، محققان واقعی را هدف قرار میدادند

توییتر دو حساب کاربری جعلی را به حالت تعلیق درآورد. صاحبان این دو حساب، خود را محقق حوزه سایبری جا میزدند و بدین وسیله سعی در فریب محققان واقعی داشتند.

|

توییتر دو حساب کاربری جعلی را به حالت تعلیق درآورد. صاحبان این دو حساب، خود را محقق حوزه سایبری جا میزدند و بدین وسیله سعی در فریب محققان واقعی داشتند. |

|

اولین بار، گروه تحقیقات امنیت سایبری Google TAG (Threat Intelligence Group) این کمپین را کشف کرده بود. افراد این کمپین، در پلتفرمهای مختلف، حسابهای کاربری ایجاد کرده بودند و خود را محقق امنیتی معرفی میکردند. آنها در این حسابها مطالبی را در مورد آسیبپذیریهای روز صفر منتشر میکردند و وانمود میکردند این مطالب، حاصل تحقیقات خودشان است. گوگل این گروه را به حکومت کره شمالی وابسته میداند. این کمپین، در یک مورد، ویدئویی روی یوتیوب منتشر کردند که نحوه اجرای یک کد بهرهبرداری از آسیبپذیری را نشان میداد، اما مشخص شد که این ویدئو ساختگی است و کد مذکور، کار نمیکند. |

پروژه فریبنده |

|

پس از اینکه این افراد به عنوان پژوهشگر سایبری برای خود اعتبار کسب میکردند، با دست گذاشتن روی علائق محققان واقعی، برای فریب آنها تلاش میکردند. این کلاهبرداران با محققان ارتباط برقرار میکردند و مدعی میشدند که مشغول کار روی یک پروژه در زمینه آسیبپذیری هستند و به آنها پیشنهاد همکاری میدادند. سپس یک پروژه ویژوال استودیو را برای آنها ارسال میکردند که حاوی بدافزار بود. علاوه بر آن، در بعضی موارد نیز لینکی از یک وبسایت مخرب به قربانی ارسال میشد که سیستم قربانی را آلوده میکرد. پژوهشگرانی که قربانی این حملات شده بودند، از ویندوز و مرورگر کروم بهروز استفاده میکردند. بنابراین، بدافزار ساخته شده توسط کمپین، از یک آسیبپذیری ناشناخته (روز صفر) سوء استفاده میکرده است. پس از گزارش این کمپین توسط گوگل، محققان شرکت امنیتی ENKI از کره جنوبی، کشف کردند که آسیبپذیری مورد استفاده در وبسایتهای مخرب، یک آسیبپذیری از نوع «آزادسازی دوگانه» (double free) در مرورگر IE بوده است. در ماه مارچ نیز مایکروسافت حسابهای توییتر جدیدی از این گروه کمپین کشف کرد. یکی از این حسابها، خود را متعلق به شرکتی غیرواقعی ترکیهای به نام SecuriElite معرفی میکرد. یک وبسایت نیز برای این شرکت جعلی ایجاد شده بود. |

کمپینی که همچنان ادامه دارد |

|

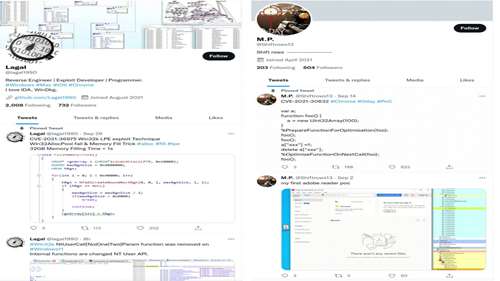

اخیراً آدام وایدرمن (Adam Weidermann) از اعضای TAG از تعلیق دو اکانت جدید وابسته به کمپین فوق توسط توییتر خبر داد. این دو اکانت به دست دو محقق به نام Francisco Alonso و Javier Marcos کشف شدند و ارتباط آنها با کمپین مذکور توسط Google TAG تأیید شد. این دو اکانت، @lagal1990 و @shiftrows13 نام داشتند. یکی از اکانتهایی که قبلاً کشف شده بود، mavillon1 نام داشت که حسابی با همین نام در گیتهاب ساخته بود و کد بهرهبرداری (ادعایی) خود را در آن منتشر میکرد. آن اکانت توییتر در آگوست بسته شده بود. یکی از دو اکانتی که اخیراً کشف شده، یعنی @legal1990، از همان حساب گیتهاب استفاده میکرد، اما آن را به نام خود تغییر داده بود. هیچ یک از دو حسابی که اخیراً تعلیق شدند، بیش از هزار فالوئر نداشتند. هنوز مشخص نیست آیا آنها شروع به ارتباط با محققان کرده بودهاند یا اینکه هنوز در مرحله کسب شهرت و اعتبار به سر میبردند. |

|

منبع: Google TAG (+)، Threat Post و The Record |