آسیب پذیری ماه گذشته دروپال، اکنون مشکل ساز شده است

صدها وبسایت که از سیستم مدیریت محتوای دروپال (Drupal) استفاده میکنند، توسط یک کارزار ارزکاوی بدخواه، هدف قرار گرفته اند.

|

صدها وبسایت که از سیستم مدیریت محتوای دروپال (Drupal) استفاده میکنند، توسط یک کارزار ارزکاوی بدخواه، هدف قرار گرفته اند. بدافزار مورد استفاده در این کارزار از یک آسیب پذیری دروپال سوء استفاده میکند که بیش از یک ماه قبل اعلام و وصله شده بود، اما عدم به روز رسانی دروپال توسط برخی کاربران به این بدافزار امکان عرض اندام میدهد. |

|

ارزکاوی بدخواهانه یا cryptojacking، نوعی تهدید سایبری است که مهاجم از توان پردازشی کامپیوتری قربانی برای استخراج ارزهای دیجیتال سوء استفاده میکند. دروپال، 28 مارس (8 فروردین) اعلام کرده بود که نوعی آسیبپذیری اجرای کد از راه دور (Remote Code Execution) را کشف و وصله کرده است (CVE-2018-7600). اکنون، با بهره گیری از این آسیب پذیری یک کارزار ارزکاوی به راه افتاده که چندین وبسایت را از جمله بیش از 400 وبسایت دولتی و دانشگاهی را هدف قرار داده است و از توان پردازشی کامپیوتر بازدیدکنندگان این وبسایتها برای استخراج ارز استفاده میکند. |

|

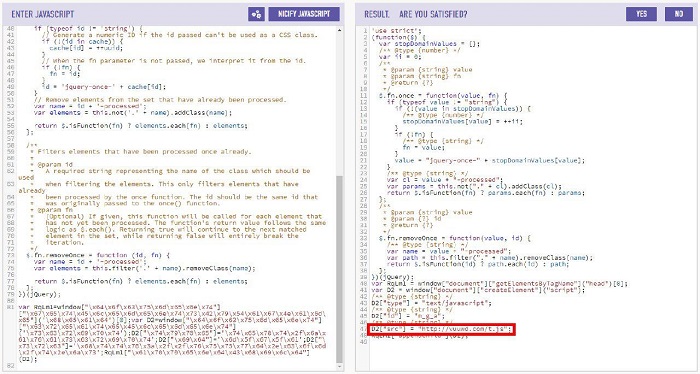

در ابتدای امر، Troy Mursch، محقق موسسه تحقیقاتی Bad Packet Reports، گزارشهایی از چند سایت مورد هجوم دریافت کرد و به بررسی آنها پرداخت. با بررسیهای وی مشخص شد که گرچه در این حملات از payloadهای مختلفی استفاده شده بود، همه آن ها دارای وجه مشترکی بودند: همه آنها به یک کد جاوااسکریپت اشاره میکردند که در این url قرار داشت: http://vuuwd.com/t.js.

|

|

|

با مراجعه به این url و تحلیل کد جاوااسکریپت آن، نوعی پیاده سازی Coinhive مشاهده شد. سپس Mursch با جستجوی وب، لیستی از سایتهای قربانی را تشکیل داده و اعلام کرد.

|

|

تکمیلی: ساعاتی پیش Mursch در اکانت تویتر خود اعلام کرد که Coinhive کلید مورد استفاده در این کارزار را غیرفعال کرده است. همچنین دامنه vuuwd.com از دسترس خارج شده است.

|